Sobre o que estamos falando? Multicloud é uma estratégia que integra diferentes provedores de nuvem…

Cibersegurança: o que é e dicas para evitar golpes virtuais

Sobre o que estamos falando?

- Cibersegurança ajuda a reduzir ameaças cibernéticas que possam expor ou colocar em risco a integridade das informações e dos dados;

- Hoje, o Brasil é o segundo país mais vulnerável a ataques de hackers;

- Saiba como contar com o parceiro certo na mitigação de riscos pode ajudar as empresas.

A cibersegurança é um tema que tem chamado a atenção de empresas ao redor do mundo, ganhando destaque sobretudo no Brasil. Essencial para proteger indivíduos, negócios e sistemas governamentais, a segurança cibernética defende contra ataques que podem violar a privacidade e a integridade de dados.

Tais ataques podem incapacitar sistemas, limitar o controle sobre dispositivos e causar uma série de outras complicações. Nesse contexto, onde a conectividade facilita o compartilhamento de informações, investir em cibersegurança é fundamental para a proteção de ativos valiosos, como informações pessoais e dados financeiros.

Engana-se quem pensa que somente as empresas e os idosos estão mais propensos a cometer esse tipo de crime. Segundo uma pesquisa da Deloitte e da Social Catish repercutida pela Vox, os jovens têm três vezes mais risco de sofrer crimes cibernéticos.

Para se ter ideia, a probabilidade de um jovem da geração Z cair em golpes na internet é de 16%, já para os baby boomers, de 61 a 75 anos, é de 5%.

Diante da gravidade dos prejuízos financeiros e morais que os crimes virtuais podem causar, é imprescindível adotar medidas urgentes para proteger os dados e sistemas. Neste artigo, vamos abordar a importância da cibersegurança, como combater os riscos cibernéticos e mais.

Entenda o que é cibersegurança

Cibersegurança é a prática que protege redes, dados, computadores, servidores e dispositivos móveis contra crimes virtuais. Em uma empresa, a cibersegurança ajuda a reduzir ameaças cibernéticas que possam expor ou colocar em risco a integridade das informações e dos dados.

Os responsáveis por esses crimes são conhecidos como hackers. Eles têm a capacidade de acessar servidores indevidamente, roubar senhas, sequestrar dados e fraudar transações financeiras.

Diante dessas ameaças, a cibersegurança é uma necessidade urgente para proteger as informações críticas de uma empresa e de seus clientes, que confiam a ela seus dados pessoais.

Através de práticas rigorosas de segurança, as organizações conseguem proteger suas infraestruturas e informações confidenciais de ameaças como malware, phishing, ataques de ransomware, entre outros perigos.

Qual é a diferença entre cibersegurança e segurança da informação?

Cibersegurança e segurança da informação são termos frequentemente usados de maneira similar, mas eles abordam aspectos diferentes da proteção de informações.

Em primeiro lugar, a cibersegurança é uma área mais específica que se concentra na defesa de computadores, redes e dados armazenados contra ataques principalmente externos.

Já a segurança da informação engloba uma gama mais ampla de proteções, não apenas contra ameaças digitais, mas também físicas. Logo, o objetivo é preservar a confidencialidade, integridade e disponibilidade de toda informação.

Qual a importância da cibersegurança para as empresas?

Atualmente, o Brasil se encontra em uma situação alarmante no cenário da cibersegurança. De acordo com um relatório da Trend Micro, somos o segundo país mais vulnerável a ataques de hackers, ficando atrás apenas dos Estados Unidos.

Além disso, o relatório revelou que o principal vetor de ataque utilizado pelos criminosos nesse período foram os arquivos maliciosos. Estes totalizaram 45,9 bilhões de ataques, correspondendo a 53,6% do total de bloqueios efetuados pela Trend Micro.

A indústria emergiu como o alvo principal do cibercrime, sofrendo mais de 10 bilhões de investidas. Os setores de saúde, tecnologia e varejo também foram afetados, com 9,7 bilhões, 9,5 bilhões e 7,8 bilhões de ataques, respectivamente.

Esses dados sublinham por que a cibersegurança é indispensável para as empresas hoje. À medida que as organizações se tornam mais dependentes da tecnologia, cresce a necessidade de proteger seus sistemas e dados contra essas ameaças.

Assim, investir em cibersegurança não é apenas uma medida de proteção, mas também uma decisão estratégica para a continuidade e o crescimento dos negócios.

Com os ataques cibernéticos, as empresas podem enfrentar alguns problemas, como:

- Perda de dados confidenciais: vazamentos de informações confidenciais podem causar danos à reputação da empresa, além de multas e processos legais.

- Interrupção das operações: ataques cibernéticos são capazes de indisponibilizar sistemas e serviços, levando a perdas financeiras e prejuízos à produtividade.

- Roubo de propriedade intelectual: invasores podem roubar informações valiosas, como segredos comerciais ou dados de pesquisa e desenvolvimento.

Tipos de cibersegurança

1. Segurança de IA

A inteligência artificial (IA) é capaz de monitorar, analisar, detectar e responder a ataques em tempo real, garantindo uma defesa proativa e eficiente. Além disso, a IA identifica padrões de comportamento incomuns, bloqueando automaticamente acessos não autorizados a sistemas críticos.

Com isso, a segurança de IA se torna indispensável em um cenário onde os ataques estão cada vez mais sofisticados.

2. Segurança da infraestrutura crítica

A proteção de infraestruturas críticas é primordial para garantir o funcionamento de setores vitais como segurança pública, economia e saúde. Essas infraestruturas demandam, inclusive, medidas de segurança específicas para proteger redes, aplicações e ativos digitais contra ataques cibernéticos.

Por estarem ligadas a sistemas estratégicos nacionais ou globais, elas se tornam alvos atraentes para criminosos. Dessa forma, a segurança da infraestrutura crítica vai além dos métodos tradicionais, envolvendo soluções robustas como gerenciamento de ativos, sistemas SCADA e monitoramento contínuo.

Em suma, o objetivo é garantir a continuidade operacional e a proteção de dados sensíveis, minimizando riscos e impactos.

3. Segurança de aplicações

Já a segurança de aplicações visa proteger dados confidenciais e códigos de software contra acessos não autorizados ou manipulações. Durante o desenvolvimento, as equipes implementam medidas de segurança para identificar e corrigir vulnerabilidades antes que possam ser exploradas.

Isso é importante para empresas que lidam com informações de clientes, já que qualquer falha pode comprometer a reputação e a integridade do negócio. Portanto, investir em programas de segurança robustos é uma estratégia para evitar ataques cibernéticos e minimizar riscos.

4. Segurança na nuvem

A segurança de aplicações protege os dados confidenciais e o código das aplicações contra roubo ou manipulação. Esse tipo de segurança foca na proteção de sistemas, plataformas e dados armazenados em ambientes online.

Logo, a responsabilidade é compartilhada entre os provedores de serviços e as organizações, assegurando que os dados dos clientes estejam protegidos contra acessos indevidos e vazamentos.

As empresas implementam políticas rigorosas de segurança e utilizam ferramentas avançadas para monitorar e proteger a infraestrutura na nuvem. Como resultado, a segurança na nuvem oferece uma solução confiável para companhias que dependem de dados e sistemas baseados na web.

5. Segurança da informação

Por último, a segurança da informação é um dos alicerces da cibersegurança, focando na proteção e confidencialidade de dados. Isso significa que apenas usuários autorizados podem acessar informações estratégicas, reduzindo o risco de vazamentos ou acessos não permitidos.

Com o auxílio de ferramentas avançadas, as empresas podem garantir a integridade e a disponibilidade das informações. Assim, é possível proteger ativos valiosos e assegurar a continuidade das operações.

Principais tipos de ameaças cibernéticas

As ameaças cibernéticas evoluem constantemente, tornando-se mais sofisticadas e difíceis de detectar. Criminosos digitais estão sempre inovando para enganar suas vítimas, o que reforça a importância de estar bem informado sobre essas práticas.

Conhecer as ameaças é um dos passos mais importantes para proteger sistemas, dados e informações sensíveis. A seguir, listamos os tipos de ameaças cibernéticas que exigem a atenção das organizações:

Malware

Primeiramente, o malware é um tipo de software projetado especificamente para fins maliciosos, capaz de infectar computadores e dispositivos. Em outras palavras, ele se assemelha a outros softwares, o que muitas vezes confunde os usuários.

O objetivo do malware pode variar: roubo de dados financeiros, espionagem corporativa ou mesmo comprometimento de informações pessoais. A instalação geralmente ocorre por meio de arquivos infectados, downloads suspeitos ou anexos de e-mails aparentemente inofensivos.

Por isso, manter sistemas atualizados e adotar boas práticas de navegação é fundamental para evitar esse tipo de ameaça.

Phishing e engenharia Social

Entre os métodos mais comuns utilizados por cibercriminosos está o phishing. Ele consiste em enganar os usuários por meio de links maliciosos ou mensagens fraudulentas, induzindo-os a revelar informações sensíveis.

Esses ataques podem ter objetivos variados, como roubo de credenciais, instalação de malware ou obtenção de dados financeiros e confidenciais. Além disso, a engenharia social, que explora a confiança das vítimas, amplifica o impacto do phishing ao manipular pessoas em vez de sistemas.

Logo, para evitar esses golpes, é importante desconfiar de links não solicitados e validar a origem das mensagens recebidas.

Ataques de Negação de Serviço (DDoS)

Os ataques de negação de serviço, também conhecidos como DoS, têm como propósito sobrecarregar sistemas ou aplicativos, tornando-os inacessíveis para usuários legítimos.

Em versões mais complexas, como o DDoS (Distributed Denial of Service), os invasores utilizam uma rede de dispositivos comprometidos para aumentar o impacto do ataque.

Esses ataques podem explorar, por exemplo, vulnerabilidades em aplicativos, causar travamentos ou enviar um volume excessivo de solicitações. Como resultado, os sistemas perdem desempenho ou ficam indisponíveis, prejudicando operações críticas e impactando a experiência do usuário.

Vazamento de dados

O vazamento de dados é uma das ameaças cibernéticas mais conhecidas, afetando tanto empresas quanto indivíduos. O foco dos criminosos é obter informações valiosas e utilizá-las para fins ilícitos, geralmente para obter ganhos financeiros.

Dados como credenciais de acesso, informações bancárias e documentos confidenciais podem ser expostos durante um vazamento. Recentemente, o Banco Central relatou um incidente em que mais de 1.300 chaves Pix foram comprometidas, expondo informações cadastrais vinculadas. Esse exemplo ressalta a necessidade de políticas rigorosas de segurança e monitoramento constante para prevenir esse tipo de incidente.

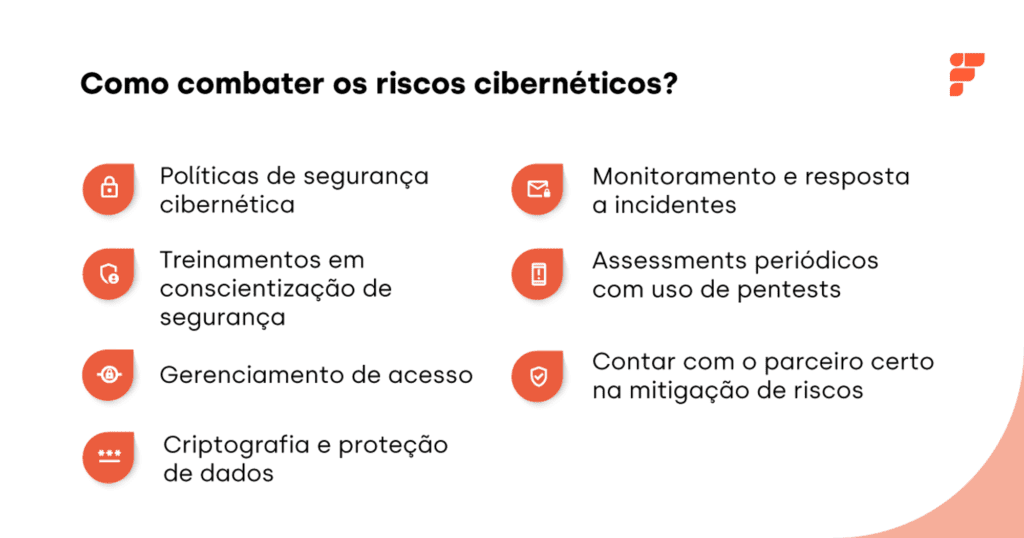

7 formas de combater os riscos cibernéticos

Felizmente, existem diversas medidas que as organizações podem tomar para proteger sua segurança online:

#1 Invista em políticas de segurança cibernética

A base para qualquer defesa eficaz começa com políticas de segurança cibernética bem definidas. Essas políticas delineiam, por exemplo, práticas recomendadas, regras de uso aceitável e procedimentos de resposta a incidentes.

Tudo isso, como resultado, ajuda a criar uma estrutura para a segurança diária e a gestão de crises.

#2 Promova treinamentos em conscientização de segurança

A conscientização e educação em segurança são essenciais para fortalecer a primeira linha de defesa de uma organização: seus funcionários.

Se você lidera uma empresa, os colaboradores devem estar cientes dos principais tipos de golpes cibernéticos e como evitá-los. Ou seja, os usuários devem ser educados sobre como evitar falhas humanas e reconhecer as táticas comuns dos golpistas, como engenharia social e fraudes online.

Assim, compreender os riscos e aprender a reconhecer sinais de alerta pode aumentar a resistência contra os ataques. Portanto, as organizações devem investir em workshops, simulações de phishing e recursos educacionais para manter seus usuários atualizados sobre as ameaças.

#3 Fique atento ao gerenciamento de acesso

Controles rigorosos de acesso asseguram que somente pessoas autorizadas tenham acesso a informações sensíveis. Nesse sentido, implementar autenticação multifatorial e gerenciar permissões pode reduzir o risco de exposições acidentais ou maliciosas.

A autenticação forte serve como uma barreira adicional que impede o acesso não autorizado às contas online. Além das tradicionais senhas, a autenticação de dois fatores (2FA) ou autenticação multifatorial (MFA) oferece uma camada extra de proteção.

Essas estratégias requerem a verificação de identidade por meio de dispositivos adicionais, como smartphones e tokens. Logo, com a adoção dessas medidas robustas de autenticação, organizações e usuários tornam-se menos vulneráveis a ataques que exploram credenciais comprometidas.

#4 Utilize criptografia e proteção de dados

A criptografia é uma ferramenta importante para proteger a integridade e a privacidade dos dados. Criptografar dados tanto em trânsito quanto em repouso garante que, mesmo em caso de acesso indevido, as informações permaneçam protegidas e inacessíveis para indivíduos não autorizados.

#5 Faça monitoramento para ter respostas rápidas a incidentes

Monitorar continuamente as redes e implementar sistemas de detecção e resposta automatizados permite que as organizações identifiquem rapidamente atividades suspeitas. Assim, elas conseguem reagir prontamente, mitigando os danos antes que se tornem extensivos.

O Security Information and Event Management (SIEM), por exemplo, consiste em um conjunto de ferramentas que integra o Security Event Management (SEM) e Security Information Management (SIM). Sua função é coletar e normalizar logs conforme um conjunto predefinido de regras, resultando na criação de eventos de análise.

O Security Operations Center (SOC), por sua vez, representa o centro de operações de segurança, unindo processos, tecnologia e habilidades humanas para estabelecer uma estrutura de gestão sólida. Dentro do SOC, o SIEM exerce uma função essencial na análise de segurança e na identificação de potenciais vulnerabilidades.

Em outras palavras, essas ferramentas podem auxiliar as organizações a detectar tentativas de login malsucedidas, downloads de arquivos maliciosos e tráfego incomum na rede. Além disso, estabelecer planos de resposta a incidentes e equipes dedicadas para lidar com violações de segurança é primordial.

Os planos de resposta a incidentes descrevem os passos que as empresas devem seguir em casos de ataques cibernéticos. Eles incluem procedimentos para identificar e conter o golpe virtual, além de restaurar os sistemas e dados afetados.

#6 Realize assessments periódicos com uso de pentests

Se você tem um e-commerce, conduza testes de intrusão (pentest) e simulações de ataques para entender como a plataforma reage a potenciais ameaças. Essas iniciativas simulam, por exemplo, cenários de ataque realistas para identificar falhas e avaliar a robustez da infraestrutura diante de ameaças.

Durante os testes de intrusão, especialistas em segurança analisam a rede, os sistemas e os aplicativos em busca de pontos fracos. Dessa forma, é possível antecipar possíveis brechas de segurança.

As simulações de ataques, por sua vez, reproduzem situações de ameaça, permitindo que a equipe de segurança teste a eficácia das medidas de proteção existentes.

Essas ações preparam a empresa para enfrentar desafios cibernéticos e contribuem para um ambiente digital mais seguro.

Além disso, a ArtemiSec, ferramenta exclusiva desenvolvida pela multinacional brasileira FCamara, é uma inovação em propriedade intelectual voltada para reforçar a segurança online.

Criada a partir da necessidade de detectar precisamente falhas em sistemas, a ferramenta homenageia a deusa grega Artemis, conhecida por sua associação com a caça e proteção. Semelhante à deusa, a ArtemiSec busca proativamente vulnerabilidades nos sistemas empresariais que poderiam ser exploradas por hackers.

Sua abordagem escalável possibilita realizar varreduras a partir de um domínio na internet, identificando brechas de segurança em sistemas, aplicações, sites e APIs.

Após a varredura, os resultados são compilados em um relatório executivo, que classifica as falhas encontradas em categorias de risco informativo, baixo, médio e alto. Com base nesse relatório, é possível elaborar um plano de ação para corrigir cada vulnerabilidade detectada e diminuir os riscos no ambiente.

#7 Conte com o parceiro certo na mitigação de riscos

Por fim, escolher um parceiro confiável para auxiliar na implementação de medidas de segurança é decisivo. Uma colaboração efetiva é capaz de proporcionar acesso a tecnologias avançadas e a expertise necessária para uma proteção adequada.

Consultoria de TI especializada em nuvem, a SGA, empresa que faz parte do ecossistema de tecnologia e inovação da FCamara, entende que problemas relacionados às ameaças cibernéticas precisam ser tratados com seriedade e cautela.

Dessa forma, a empresa conta com um time de especialistas voltados para mitigação de danos e oferece soluções robustas de proteção contra ataques. Essas soluções incluem monitoramento de incidentes, avaliação de risco e desenvolvimento de roadmaps de segurança.

Utilizando as soluções e frameworks mais modernos do mercado, validados pela Microsoft, a SGA se posiciona como o parceiro ideal para a jornada de segurança do seu negócio.

Regulamentações e normas em cibersegurança

Atualmente, o Brasil é vice-campeão em ataques cibernéticos. Segundo o Panorama de Ameaças para a América Latina 2024, em um período de 12 meses, o país registrou mais de 700 milhões de ataques cibernéticos em apenas 12 meses, o que equivale a impressionantes 1.379 incidentes por minuto.

Essa realidade destaca a urgência de fortalecer a segurança da informação e as regulamentações desempenham um papel importante nesse contexto.

As leis e normas de cibersegurança não apenas buscam prevenir ataques, mas também estabelecer diretrizes claras para proteger dados, sistemas e direitos fundamentais. Além disso, estar em conformidade com essas regulamentações é indispensável para as organizações que desejam operar de forma segura e ética no mercado. Agora, vamos conhecer as principais normas e como elas impactam a segurança cibernética no Brasil e no mundo.

GDPR e LGPD

A GDPR (General Data Protection Regulation) é a regulamentação de proteção de dados da União Europeia, reconhecida como uma das mais completas no mundo. Os países do bloco tratam a proteção de dados pessoais como um direito, o que exige que empresas e organizações sigam rigorosos critérios para coletar, processar, compartilhar e armazenar informações.

No Brasil, a LGPD (Lei Geral de Proteção de Dados) foi criada com base na GDPR, propondo diretrizes obrigatórias para o uso de dados pessoais. Desde sua entrada em vigor, a LGPD se tornou um marco para garantir a privacidade dos cidadãos brasileiros, além de permitir que o país se alinhe às práticas globais de proteção de dados.

Além disso, essa legislação tem evitado bloqueios e restrições para empresas brasileiras no mercado internacional, facilitando negócios e parcerias com países que possuem regulamentações semelhantes. Dessa forma, a LGPD fortalece tanto a segurança quanto a competitividade das organizações brasileiras.

ISO 27001

A certificação ISO 27001 é reconhecida como um padrão internacional para a gestão de segurança da informação. Desenvolvida pela International Organization for Standardization (ISO) em conjunto com a International Electrotechnical Commission (IEC), essa norma define requisitos específicos para proteger dados e minimizar riscos.

A adoção da ISO 27001 demonstra comprometimento com boas práticas de segurança, ajudando empresas a estabelecerem uma imagem de confiança no mercado. Além disso, essa certificação oferece um framework para identificar ameaças, implementar controles eficazes e garantir a conformidade com regulamentos locais e internacionais.

PCI DSS

Por último, a PCI DSS (Payment Card Industry Data Security Standard) é uma norma global criada para proteger dados relacionados a transações com cartões de pagamento. Essa regulamentação se aplica a qualquer organização que aceite, processe ou transfira dados de cartões, incluindo bancos, e-commerces e provedores de serviços financeiros.

Ao aderir à PCI DSS, as empresas conseguem mitigar uma série de ameaças, como malware, phishing e fraquezas em senhas. Além disso, a conformidade com essa norma ajuda a assegurar que os dados de clientes sejam protegidos.

Desafios da cibersegurança

1. Proteção de ambientes de nuvem

A popularização da computação em nuvem trouxe inúmeros benefícios, mas também novos desafios para a segurança cibernética. Vazamentos de dados armazenados ou processados em servidores remotos podem expor informações confidenciais de empresas e indivíduos.

Além disso, a proteção de dados na nuvem exige um esforço conjunto entre provedores de serviços e organizações.

2. Segurança em dispositivos IoT

Com o crescimento do uso de dispositivos IoT (Internet das Coisas), os riscos de invasão e exploração também aumentam. Hackers podem comprometer dispositivos como câmeras de segurança, termostatos inteligentes e fechaduras eletrônicas, utilizando-os para roubo de dados ou até mesmo para ações físicas, como invasões.

Portanto, esses riscos ressaltam a necessidade de políticas de segurança específicas para IoT, protegendo tanto os dados quanto os bens físicos conectados a esses dispositivos.

3. Amplificação de ataques DDoS com Redes 5G

A implementação de redes 5G traz avanços em conectividade, mas também amplia as capacidades de ataques distribuídos de negação de serviço (DDoS). Com maior largura de banda e velocidade, esses ataques podem se tornar ainda mais devastadores, sobrecarregando sistemas e dificultando sua contenção.

Como resultado, empresas precisam investir em soluções especializadas para mitigar os impactos desses ataques.

Inteligência artificial generativa (GenAI) e cibersegurança

A inteligência artificial generativa (GenAI) está revolucionando o campo da cibersegurança ao introduzir novas maneiras de fortalecer as defesas digitais.

Essa tecnologia, que utiliza algoritmos avançados para criar dados, textos, imagens e outros tipos de conteúdo, tem aplicações tanto para fins de segurança quanto potencialmente para ataques.

No lado defensivo, a GenAI pode simular ataques cibernéticos e gerar modelos preditivos para identificar padrões de golpes, superando muitas vezes os métodos tradicionais. Isso facilita respostas mais ágeis e eficazes, minimizando o impacto dos crimes.

Sistemas baseados em GenAI também podem automatizar a criação de respostas a incidentes, acelerando a recuperação e fortalecendo a resiliência organizacional. No entanto, o uso de GenAI também traz desafios. Existe o risco de que essas tecnologias sejam empregadas para desenvolver ataques sofisticados, como deepfakes, que conseguem enganar sistemas de detecção ou manipular informações.

Portanto, à medida que a GenAI amplia as capacidades de segurança, também necessita que as técnicas de defesa sejam continuamente aprimoradas para prevenir crimes. De acordo com uma pesquisa do Gartner, a adoção da GenAI pelas empresas tem o objetivo de fechar a lacuna de habilidades em cibersegurança e reduzir incidentes causados por funcionários.

A pesquisa sugere que, até 2026, companhias que integrarem GenAI com uma arquitetura baseada em plataforma em seus programas de cultura e comportamento de segurança terão uma redução nos incidentes. Espera-se que essas empresas experimentem 40% menos incidentes de segurança cibernética causados por funcionários.

Conclusão

Em resumo, a cibersegurança é mais do que uma medida de precaução; é um componente que sustenta a operacionalidade segura e eficiente das empresas.

A passo que os ataques cibernéticos se tornam mais frequentes, investir em robustas medidas de segurança é prudente para preservar a confiança dos clientes e a integridade do mercado.

Reconhecendo essa necessidade crítica, a FCamara e SGA posicionam-se como aliadas estratégicas no fortalecimento da segurança das organizações.

Ao oferecer soluções multicloud, a SGA ajuda aumentar a segurança e modernizar a infraestrutura de TI das empresas. Essas soluções proporcionam inúmeras vantagens, como maior flexibilidade, escalabilidade e eficiência.

Dessa forma, sua empresa pode se adaptar rapidamente às mudanças do mercado e às novas exigências de segurança. Portanto, com a FCamara e SGA, as organizações podem avançar confiantemente em direção a um futuro digital mais seguro e resiliente. Quer saber mais informações? Clique aqui!

Comments (0)